| Vírus de

Java

Descoberto um novo tipo de vírus, o JavaApp.StrangeBrew. Aproximadamente

3890 bytes, é o primeiro vírus feito em Java. Foi descoberto

pela ferramenta de busca de vírus da Symantec e é um vírus

parasita, se agarra a um programa hospedeiro sem atrapalhar seu funcionamento,

especificamente os arquivos .class. É um vírus que irá

funcionar sem preconceito contra qualquer sistema operacional, tanto faz

ser Unix, Win95, etc.. Não pode ser pego por qualquer "surfada" na

net, de acordo com documento em

http://www.symantec.com/avcenter/data/javaapp.strangebrew.html. Nem vai afetar

qualquer coisa que não software Java. A maioria dos usuários

está livre de ter que se preocupar com tal tipo de vírus.

Se não me engano, este artigo saiu na revista Byte, mas não

tenho certeza, foi enviado por email..

Um negócio chamado

HACKERFOBIA

Há uma indústria de 6 bilhões

de dólares nascida do pavor dos invasores. Precisamos mesmo de tanta

proteção?

No ano passado alguns dos arquivos do departamento

pessoal desapareceram dos computadores do estúdio DreamWorks, em

Hollywood. Aquele do Steve Spielberg, sabe? Acreditando se tratar de obra

de algum hacker, a direção do DreamWorks entrou em estado de

alerta máximo. A empresa inteira ficou sem acesso a e-mail,

transferências de arquivos e contato com a internet. O trabalho ficou

mais lento porque os funcionários passaram a usar mensageiros de carne

e osso para entregar e receber filmes. Alarme falso? Provavelmente. Ao que

tudo indica, os arquivos teriam sido deletados acidentalmente por um

funcionário. A hackerfobia - o medo terrível da ação

de hackers - é responsável por uma indústria inteira

nascida do pavor. A ponta visível desse iceberg é formada pelos

6 bilhões de dólares anuais gastos com hardware e software

protetores pelo mundo afora. Há ainda os custos de segurança

embutidos nos orçamentos de processamento de dados. A consultoria

Arthur Anderesen, por exemplo emprega 1000 especialistas em

administração de riscos de computadores, que passam metade

do tempo cuidando de questões relativas à segurança.

Há também os custos indiretos de onerar funcionários

com trabalho extra e desanimar clientes e fregueses com camadas de senhas

e outros artifícios protetores. Será que realmente precisamos

dessa parafernália toda? Será que realmente precisamos de firewalls

de três camadas, senhas múltiplas, drivers de disquetes trancados

e um e-mail tão restrito que mais valeria a pena seus funcionários

darem um berro para falarem com os funcionários de outra

sala?

Na primavera de 1996 o ex-engenheiro de software

da Intel Wiliam Gaede se confessou culpado de fraude com e-mail. Ele roubava

segredos sobre a manufatura de microprocessadores Intel. A Intel protegera

os planos com restrições do tipo somente-para-leitura, mas

Gaede conseguiu passar a perna nela, filmando em vídeo imagens mostradas

em seu micro, uma tela de cada vez. O crime não poderia ter sido evitado

com o uso de qualquer uma das salvaguardas caras utilizadas por empresas

para proteger seus PCs da ação de agentes externos.

[..]

Mesmo algo que aparenta ser fruto do trabalho de

um hacker muitas vezes, vê-se, foi feito por alguém de dentro

da empresa. [..]

NIKHIL HUTHEESING E PHILIP E. ROSS. DA

FORBES

Trechinhos da entrevista com Mark Abene, vulgo Phiber Optik, Revista VEJA

entrevista de Eduardo Nunomura

(nota do editor: A VEJA surpreende.. poderia ser melhor a entrevista,

do meu ponto de vista, tem muita pergunta do tipo:

pelé-você-sabe-jogar-bola, mas tem um certo valor histórico.

Phiber Optik foi um dos primeiro hackers/crackers a serem condenados

não por conta de danos feitos, mas por conta do que ele poderia fazer.

Entre outras coisas, se expôs demais em tudo quanto é jornal,

demonstrando as falhas de sistemas de segurança de computadores. Quando

estava muito perigoso fazer o que ele fazia por telefone em casa, ele

começou a fazer demonstrações em telefones públicos.

Sua condenação foi célebre e está no livro "Hacker

Crackdown". O Juiz disse que estava dando uma sentença a ele

para mandar uma mensagem a todo jovem que tentasse imita-lo. Ainda fez uma

piada dizendo que estava sentenciando um símbolo, mas que a pena não

seria simbólica.)

[..]

Veja — Para um hacker, não é grande a tentação

de obter dinheiro com essas operações?

Abene — É preciso não confundir todos os hackers com

ladrões. A palavra hacker (invasor, numa tradução

aproximada) pode dar a impressão de uma pessoa diabólica.

Não é isso. Um hacker utiliza seu conhecimento para

obter conhecimento. Seu passatempo é entrar num computador e sair

sem ser percebido. Há pessoas boas e pessoas ruins. Algumas têm

ética, outras não. Muitos hackers são pessoas normais

que compartilham um interesse comum pela tecnologia e como ela funciona.

Infelizmente, esse objetivo é considerado ilegal.

[..]

Veja — Mas o senhor gostaria que alguém bisbilhotasse seus

arquivos?

Abene — É importante lembrar que hackers não invadem

os computadores das pessoas, mas sistemas complexos de grandes empresas.

Se alguém entrasse na minha companhia, claro que eu também

ficaria furioso. Já aconteceu comigo, quando eu trabalhava

num provedor de acesso. O mais importante, porém, é saber quais

os motivos do hacker. Se alguém entrasse nos computadores de

minha empresa com o propósito de me prejudicar, eu ficaria zangado

e provavelmente pensaria em uma forma de retaliação. Mas, se

o hacker fizesse isso para indicar que há alguma coisa errada no sistema,

estaria mais receptivo aos seus "conselhos".

[..]

Veja — Há programas que diminuem os riscos de

invasão?

Abene — Os sistemas operacionais dos grandes fabricantes, como os

da Microsoft, têm segurança precária. Encontramos

também empresas com sistemas sem senha, ou com sistemas antigos, sem

as atualizações dos fabricantes. A maior parte das falhas

de segurança, porém, é humana. A maioria dos

problemas é culpa de funcionários que não tomam cuidados

ou criam senhas muito simples. Há empresas que instituem uma

política de segurança muito frágil ou nenhuma

política nessa área. Deveria haver mais cuidados na

segurança interna. Ironicamente, as estatísticas mostram que

a grande maioria das violações de informações

sigilosas é feita por pessoas que trabalham no próprio

escritório da empresa, e não por hackers que estão do

lado de fora.

Para ser uma entrevista legal, era bom se o repórter pudesse fazer

perguntas bem mais pertinentes. Poderia trabalhar alguns temas, ir direto

a alguns, como:

1) Virou moda descobrir falhas de seguranca no NT?

2) numero de usuarios X seguranca X facilidade de acesso - dá pra

escapar dessa limitação?

3) A importancia do treinamento não é subestimada pela

maioria das empresas?

4) E a Lei de Murphy e/ou o fator humano (ou como a imbecilidade humana

aumenta a inseguranca)

5) Last, but not least (apesar que tem outros pontinhos) o fator financeiro:

o custo da protecao compensa aquilo que voce quer proteger? (Ou: sera' que

nao e' mais barato ter um bom sistema de backups)

O tipo de elite que o Phiber representa, nao ha' jeito de se prevenir contra

ele.O tipo de conhecimento que ele tem, nao e' passivel de ser transmitido

em seminario, curso ou método de ensino. E o normal e' que caras

que conseguem chegar ate' o nivel de conhecimento dele, dificilmente vao

para o lado maligno da coisa. Mesmo que existam esquemas de seguranca que

realmente funcionem, vistoriados por autenticos hackers, existe um fato como

o que aconteceu com a conta do FHC. Servico interno. O proprio FBI ja'

contabilizou a maioria dos crimes informaticos como sendo executado pelos

proprios funcionarios, desgostosos com o trabalho ou com falta de dinheiro. |

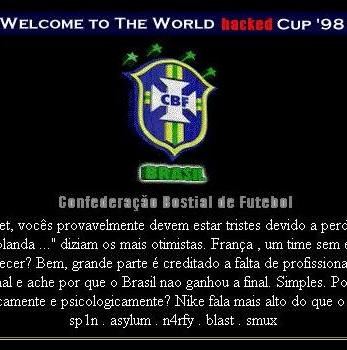

Tudo bem que perdemos,

mas não precisavam exagerar.

Tudo bem que perdemos,

mas não precisavam exagerar.